Moin zusammen,

gibt es Sicherheitsbedenken wenn man die 24 Wörter, die der Ledger erzeugt hat, bei der

Bitbox02 verwendet? Sicherheitsbedenken in Bezug auf das Secure-Element des Ledger(closed source), dass die Wörter generiert?

Naja, du hast halt dann „nur“ die Sicherheit des Ledgers.

Allerdings ist die ziemlich hoch und ich (persönlich) hätte keine großen Bedenken. Gibt aber bestimmt auch jemanden, der das anders sieht.

Was du beim Umzug jedenfalls bedenken solltest, ist, dass legacy Adressen (beginnen mit einer 1…) von der Bitbox nichtmehr unterstützt werden. Solltest du aber ohnehin nur die aktuellen Formate z.b. native Segwit (bc1…) verwenden, stellt das kein Problem dar.

Generiert der Ledger nicht sogar die besseren 24 Wörter?

Alles klar!

Und dadurch, dass man dann weder Hardware noch Software von Ledger nutzen würde, wäre das „Risiko“ einer Backdoor, in dem nicht einsehbaren Code, von Ledger auch vom Tisch, richtig?

Ich habe keine Ahnung wie begründet diese Angst ist, aber die Möglichkeit soll ja bestehen.

Grüße ![]()

Das weiß ich nicht. Aber ich habe mal gelesen, dass verschiedene Zufallsprinzipien zu sehr zufälligen Ergebnissen bei der Erstellung der Wörter führen sollen.

Das war von der Bitbox.

Ledger wirbt mit einem zertifiziertem Chip bester Klasse, der das mittels Rauschen und und und … löst.

Ah ok, und das findet dann auf dem Secure-Element mit dem geschlossen Code statt?

So tief steck ich da auch nicht drin. ![]()

Der geschlossene Code ist zwar suboptimal, muss aber nicht schlechter sein, vor allem, wenn die Hardware des Ledger besser ist.

Dafür spinnst du aber ziemlich dickes Ledger-Sockenpuppen-Garn.

Was genau ist denn an der Ledger-Hardware besser? Nicht seltene Akkuprobleme beim Nano X: check. Zuwenig Speicher beim normalen Nano: check. Billiges Plastik, brechende Gehäuse: check. Jahrelang wiederkehrendes Cache-Sync-Problem von Ledger Live: check (ok, ok, da kann die Hardware nix für, daß dem Ledger Management Werbung wichtiger als Software-Qualität ist).

Ihr könnt euch den Ledger-Schrott gerne weiter schönreden, um es etwas überspitzt zu formulieren. Eine Closed-Source-Hardware-Wallet nähme ich nicht mal geschenkt in die Hände. YMMV…

Scheinbar steckst du auch nicht so tief drin, denn du bist sehr stark vom Thema abgeglitten und emotional ziemlich mitgenommen.

Du könntest ja auch mit deinen Bitcoin umziehen und gleichzeitig konsolidieren. Dann wirst du dich sicher besser fühlen. Schließlich bist du ja zur Bitbox gewechselt.

Wie kommst du darauf? Was Sicherheit betrifft, hat die Bitbox da wohl doch ganz knapp die Nase vorn. Aber ist wohl Geschmackssache und sowieso nur ein relativ theoretischer Unterschied, der in der Praxis kaum zum Tragen kommt.

Hatte es gestern Abend leider nicht mehr gefunden, aber heute früh nach einer Nacht drüber schlafen.

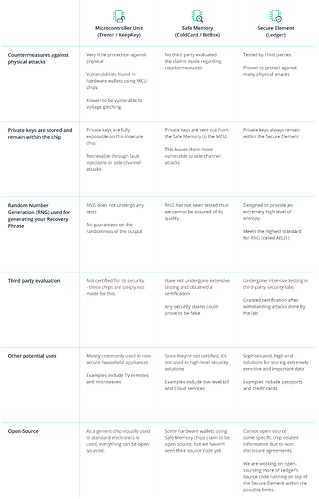

Random Number Generation (RNG) used for

generating your Recovery

Phrase

Bitbox

Private keys are sent out from

the Safe Memory to the MCU. This leaves them more vulnerable to side channel

attacks

Ledger

Designed to provide an extremely high level of

entropy Meets the highest standard

for RNG (called AIS31)

Danke für den Link und die Übersicht. ![]()

Bitbox:

A deeply concerning fact is that the hardware wallets using Safe Memory chips actually send the private key out of its Safe Memory chip to the MCU when processing transactions. Due to this, it becomes much more vulnerable to side-channel attacks and it increases the attack surface.

While Ledger is using a dual chip system with an MCU as well, the important part is that your private keys remain inside the Secure Element – they are not sent out for processing transactions.

Moment, aber soweit ich weiß bleibt ein Teil der Verschlüsselung ja immer auf dem Secure Chip bei der Bitbox02…

Also selbst wenn man Daten abgreifen könnte bei dem Vorgang, wären diese nicht zu entschlüsseln.

Evtl können @Stadicus oder @Joko_BitBox hier aufklären?!

P.S. Bitte dran denken, dass das ein Ledger Werbeplakat ist xD.

So tritt ShiftCrypto aber auch auf. Dazu haben die noch den Bonus durch die Blocktrainer-Werbung.

Mich würde da viel mehr eine unabhängige Aussage interessieren.

Immerhin schreibt die Bitbox die secret Keys (bzw die 24 Wörter) auf die Speicherkarte. Sie verlassen also den secure chip durch einen Mikrocontroller wo die Bitbox-Firmware drauf läuft. Oder verstehe ich da was falsch?

Ich versuche, mal etwas Klarheit einzubringen. ![]()

Wir bei Shift Crypto / BitBox sind der Überzeugung, dass BItcoin Drittparteien, denen man vertrauen muss, obsolet machen wird. Das ist der Grund, wieso wir selber keine solche Drittpartei sein wollen. Daher setzen wir auf maximale Transparenz.

Da alles, was wir tun, Open Source ist, braucht uns niemand etwas zu glauben. Jeder kann überprüfen (oder überprüfen lassen), dass unsere Aussagen und Sicherheitsversprechen der Realität entsprechen. Jeder Chip und Transistor der BitBox ist publiziert. Jede Zeile Code kann überprüft werden.

Soweit mal zum ideologischen Ansatz. Was bedeuted das für die Sicherheit?

Eine Hardware-Wallet braucht einen Secure Chip für die physische Sicherheit. Normale MCU können in einem Labor relativ einfach ausgelesen werden. Sowohl die BitBox wie auch Ledger verwenden einen Secure Chip. Soweit, so gut. Aber was ist der Unterschied?

-

Bei Ledger läuft der sicherheitsrelevante Teil der Geräte-Software direkt auf dem Secure Chip. Das ist gut für die Security, sofern man dem Secure Chip 100% vertraut. Dieser ist nämlich eine Black Box, und die Ledger-Software, welche darauf läuft, darf nicht veröffentlicht werden (gilt vom Chip-Hersteller als Geschäftsgeheimnis). Daher muss ich als Anwender sowohl Ledger als auch dem Chip-Hersteller vertrauen und kann da nicht reichschauen. Grundsätzlich kein Problem, hat aber auch den Nachteil, dass nur Ledger selber Sicherheitslücken finden kann.

-

Bei der BitBox vertrauen wir dem Secure Chip nicht. Dieser wird für die physische Härtung des Geräts verwendet: er ist beim Entsperren des Geräts involviert, und Teil der Seed-Verschlüsselung. Die Software selber läuft aber auf einer regulären MCU, so dass diese voll transparent und quelloffen sein kann. Open Source. Der Code ist von Experten geprüft, kann aber auch von unabhängigen Sicherheitsforschern untersucht werden. Wir fördern das mit unserem Bug Bounty-Programm. Wir sind der Überzeugung, dass dies langfristig eine höhere Sicherheitsgarantie bietet, und unsere Nutzer auch uns nicht vertrauen müssen.

Diese Dual-Chip-Sicherheit haben wir hier im Detail beschrieben:

Das folgende Zitat ist natürlich sehr subjektiv, aber nicht falsch:

A deeply concerning fact is that the hardware wallets using Safe Memory chips actually send the private key out of its Safe Memory chip to the MCU when processing transactions. Due to this, it becomes much more vulnerable to side-channel attacks and it increases the attack surface.

While Ledger is using a dual chip system with an MCU as well, the important part is that your private keys remain inside the Secure Element – they are not sent out for processing transactions.

Die BitBox02 hält den Seed im Arbeitsspeicher, wenn sie mit Strom versorgt und entsperrt ist. Dafür speichert sie den Seed ansonsten nur verschlüsselt auf der MCU. Und da auch das Gerätepasswort des Benutzers fürs Entschlüsseln nötig ist, kann der Seed nicht mit den auf dem Gerät gespeicherten Informationen entschlüsselt werden. Um an den Seed zu kommen, müsste sowohl der Secure Chip, wie auch die MCU physisch ausgelesen werden, und dann das Gerätepasswort mittels Brute Force erraten werden. Ist es ein Problem, dass der Seed im Betrieb im Arbeitsspeicher liegt? Nicht wirklich, denn die Verkapselung der internen Chips werden ja kaum in diesem Zustand mit einem Laser abgetragen und dann der Arbeitsspeicher visuell ausgelesen.

Der Ledger setzt 100% auf den Secure Chip, der Seed ist nie im Arbeitsspeicher. Das kann man als sicherer betrachten, fair enough. Dafür hat das aber wie weiter oben beschrieben andere gravierende Nachteile. Ich muss Ledger und dem Chip vertrauen, niemand sonst kann die Software überprüfen.

Ironisch finde ich an dem Zitat, dass genau „closed source“ gegen eine sehr spezifische Side Channel-Attacke anfällig ist: der „Nonce Covert Channel Attack“. In der Theorie könnte eine bösartige Firmware den Seed mittels regulären Bitcoin-Transaktionen rausschmuggeln, und ein Angreifer könnte alle Seeds aller betroffenen Wallets einfach aus der Blockchain lesen. Und zum Tag X einen riesigen Exit Scam durchführen.

Der beste Schutz gegen diese Attacke? Volle Transparenz mit Open Source, da muss ich dem Hersteller nämlich nicht vertrauen. Und wir haben genau dafür noch das Anti-Klepto-Protokoll entwickelt, was mittlerweile auch von anderen Wallets (aber nicht Ledger) verwendet wird.

Ok, diese Replik ist sehr lange ausgefallen. Länger, als ursprünglich gedacht…

TL;DR? Sowohl BitBox wie auch Ledger sind sehr sicher. DIe unterschiedlichen Sicherheitsarchitekturen haben unterschiedliche Vor- und Nachteile, welche aber primär theoretischer Natur sind. Wir bei BitBox werten Sicherheit durch Transparenz höher, Ledger setzt voll auf den Secure Chip. Am Schluss entscheidet der Anwender, was für seinen spezifischen Fall das besser passende Produkt ist.

Wow!

Vielen Dank für diese ausführliche Erläuterung!

Ich ziehe die folgende Quintessenz für mich daraus.

Wir bewegen uns auf einer Sicherheitsskala von 1-10 (10 = Unhackbar)

im Bereich um 9,9 ![]()