Du verwechselst Passwort/Pin und Passphrase.

Da scheint etwas nicht zu stimmen. Die Passphrase ist auf keinen Fall obsolet.

Ohne Passphrase kommst du an deine Coins nicht ran.

Ok. Beim Trezor gibt es nur die Optionen Pin und zusätzliche Passphrase zum Hidden Wallet. Eine weitere Passphrase gibt es dort nicht.

Zu Trezor kann ich wenig sagen. Aber per Google findet man bei denen auch ein paar Infos zum Thema Passphrase.

Lies dich erstmal ein und benutze es nur, wenn du es wirklich verstanden hast.

Wenn du deine Coins an deinen neuen Seed (inklusive Passphrase) schickst und die Passphrase vergisst oder falsch notierst, sind deine Coins verloren!

Ich denke du möchtest die optionale Passphrase aus den falschen Gründen verwenden.

@GBC hat das oben schon kurz angedeutet, aber ich weiß nicht ob du das nachvollziehen konntest:

Ein Grund für die Passphrase ist z.B. der Schutz gegen Diebstahl deiner 24 Wörter. Weiteres steht in den schon verlinkten Artikeln.

Du möchtest die Passphrase nach meinem Verständnis aber verwenden, da du Angst hast jemand könnte zufällig oder absichtlich auf die selben 24 Wörter wie du stoßen. Wie schon von @GBC erwähnt, erzeugst du in dieser Richtung allerdings keinerlei zusätzliche Sicherheit.

Alle Schlüssel und Adressen einer Wallet werden ausgehend von den 24 Wörtern plus einer optionalen Passphrase berechnet. Dieselben Schlüssel und Adressen, die du durch 24 Wörter + Passphrase erhältst, können aber auch in den meisten Fällen direkt durch andere 24 Wörter ohne Passphrase erzeugt werden.

Du gewinnst also absolut nichts im Hinblick auf zufällige Kollisionen mit anderen Wallets. Gleichzeitig handelst du dir aber neben den eigentlichen Vorteilen einer Passphrase auch die ganzen Risiken der Passphrase ein.

Du bist bei Bitcoin an vielen Stellen gezwungen, sehr geringen Wahrscheinlichkeiten zu vertrauen. Das kannst du nicht durch zusätzliche Maßnahmen aushebeln und verbessern. Daran muss man sich einfach gewöhnen.

P.S.:

Ich verlinke statt Blocktrainer-Artikeln immer gerne den Forumsthread der Artikel-Veröffentlichung, da sich in den Kommentaren oft noch sehr hilfreiche Ergänzungen und Diskussionen finden:

→ Optionale Passphrase ("25. Wort") - Braucht man das wirklich?

Sorry für die verspätete Antwort. Danke erstmal Dir und Euch allen! Hinsichtlich der Links, Passphrasen etc. sind das Absicherungen, die ich früher verwendet habe, nun aber nicht mehr, da ich das HWW nur noch zum Checken nutze und sofort wieder lösche. Meine Fragen und Zweifel beziehen sich also nicht auf eine verbesserte HWW-Absicherung, sondern einzig u alleine auf eine optionale HWW-unabhängige, zusätzliche Seed „2FA“, die es, wie ich es bisher verstehe, noch nicht zu geben scheint. Die mathematischen Sicherheiten hinter den Seeds sind mir bekannt und ich lebe auch seit Jahren damit. Aber im Zuge immer weiter fortschreitender KI, enstand der Grund dieses Diskurses. Falls ich doch irgendwas falsch interpretiert habe, bitte anmerken. Ansonsten werde ich erstmal weiter mit meinen 24 Wörtern im Kopf leben. Und ja, mir ist bewusst, dass, wenn ich gegen die Wand knalle, mein Zugang dahin sein könnte😄. VG

Leben am Limit. Du hast echt KEIN Backup, nur auswendig gelernt? Krass ![]()

![]() Leben am Limit und frei wie ein Vogel:pill:

Leben am Limit und frei wie ein Vogel:pill:

Naja, das kommt darauf an, was du unter 2FA verstehst.

Letztlich sprechen wir hier über die Absicherung deiner Private Keys. Du möchtest also den Zugang zu diesen Schlüsseln mit zwei möglichst unabhängigen Faktoren absichern. Was betrachtest du nun als unabhängige Faktoren?

Du kannst deine 24 Wörter entweder in Teilsicherungen splitten (Mnemonic Split oder SSS), oder Multisig oder eine Passphrase verwenden. Bei all diesen standardisierten Verfahren benötigst du für den Schlüssel-Zugriff am Ende mehrere Sicherungen, die du an unterschiedlichen Orten verwahren kannst.

→ Multisig & Mnemonic Split - Sicherheit für Fortgeschrittene

→ Wie funktionieren die Shamir-Backups von Trezor Hardware-Wallets?

→ Optionale Passphrase ("25. Wort") - Braucht man das wirklich?

Auch wenn es sich bei diesen Faktoren immer um eine Art von Passwort handelt, kann man die Teilsicherungen durchaus als unabhängige Faktoren betrachten. Schließlich werden auch typische zweite Faktoren wie Authentication Apps, Smartphones oder Email-Zugänge letztlich über Passwörter gesichert.

Bei Hot Wallets oder Börsen kannst du für den Zugriff auch eine 2FA mit den üblichen Verfahren einrichten (Passwort, Authentication App, SMS, Email). Diese sind am Ende aber alle unsicherer, da der Seed entweder nicht dir gehört und anderen bekannt ist (Börsen), oder beim Gebrauch jeweils auf einem Gerät mit Internet-Zugang temporär entschlüsselt werden muss (Hot Wallet).

Theoretisch könnte man auch eine Hardware-Wallet bauen, die zusätzlich zum Geräte-Passwort einen zweiten Faktor verlangt. Hierfür müsste sich die Hardware Wallet mit externenen Geräten verbinden.

Das sollte zwar möglich sein, da die Wallet sowieso für einen sicheren Informationsaustausch mit Online-Geräten konzipiert ist (über USB oder Bluetooth). Allerdings böten sich durch den Mechanismus weitere Angriffsmöglichkeiten. Und vor allem müsstest du den Zugang zu einer 2FA App ja auch wieder sichern; typischerweise über ein weiteres Passwort. Ohne Standard wärst du außerdem an einen Wallet Hersteller gebunden.

Man kann also auch gleich mehrere „Passworte“ sichern, siehe oben (Seedphrases, Passphrases).

So wie ich dich verstehe, hast du aber die Seedphrase sowieso nur in Kopf. Welche Art von 2FA stellst du dir also vor?

Danke erstmal für Deine Mühe und die ausführliche Antwort! Um auf Deinen letzten Satz einzugehen - da Du mich letztlich richtig verstanden hast: Aus meiner Sicht müsste es

, von den HWW-Herstellern, eine zusätzliche, persönliche Option bei der Seedgenerierung im HWW geben, die quasi wie ein 13., oder 25. Wort, den Privat Key nochmals verschlüsselt. Also nicht nur auf das HWW bezogen, sondern auf den nativen Seed. Also, selbst wenn es einer KI möglich ist die überall im Netz zu findenden Seedwörter nach Zufallsprinzip auf eine aktive Adresse zueinanderzusetzen, diese ohne die individualisierte Zusatzverschlüsselung nicht zu öffnen ist, oder eben 100 Jahre länger brauchen würde. Wie gesagt: Meine Frau hat beim allmonatlichen Wallet-Backup-Test ein Wort aus Versehen falsch eingegeben und schreit am Ende panisch nach mir, dass das Wallet eine Balance von Null habe! ![]() Das ist bei einem Mal schon passiert. Jetzt lasse ich ein Programm laufen, das sich auf die bekannten Seedwörter fokussiert, und irgendwann wird es schon etwas finden. Mathematisch etc. ist mir es, mit einem Laienverständnis klar, dass es ewig brauchen könnte, eine Adresse zu finden. Andererseits reicht aber auch schon meine Frau aus, um ungewollt zu hacken. Oder fehlt mir doch weiteres Wissen? VG

Das ist bei einem Mal schon passiert. Jetzt lasse ich ein Programm laufen, das sich auf die bekannten Seedwörter fokussiert, und irgendwann wird es schon etwas finden. Mathematisch etc. ist mir es, mit einem Laienverständnis klar, dass es ewig brauchen könnte, eine Adresse zu finden. Andererseits reicht aber auch schon meine Frau aus, um ungewollt zu hacken. Oder fehlt mir doch weiteres Wissen? VG

Es handelt sich zwar streng genommen nicht um eine Verschlüsselung, aber im Grunde macht die optionale Passphrase genau das. Bei Verwendung einer Passphrase erhält man mit denselben 24 Wörtern komplett anderer Private Keys und Adressen.

Allerdings erfüllt die Passphrase nicht den Zweck, den du dir wünschst.

Erstens könnte ein Hacker, der nur zufällig alle Wortkombinationen durchprobiert („brute force“), zusätzlich zu den 24 Wörtern auch einfach die Passphrases mit durchprobieren.

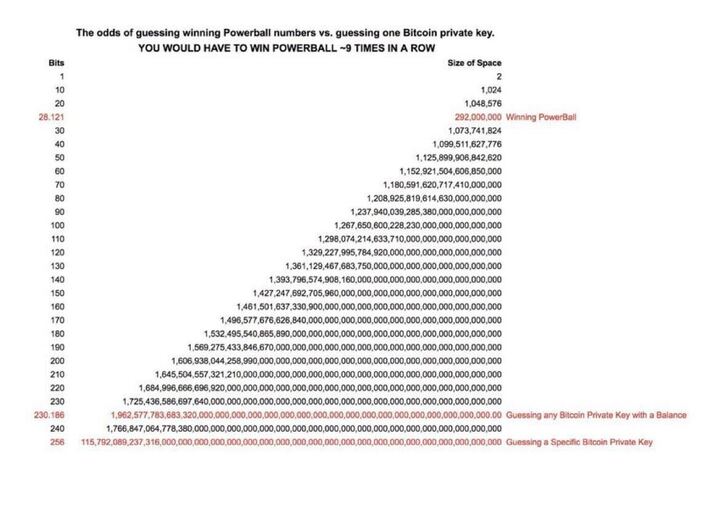

Da es für die Wörter schon ca. 10^{77} Möglichkeiten gibt (eine Eins mit 77 Nullen), macht es eine zusätzliche Passphrase mit sagen wir zwölf Zeichen auch nicht mehr fett. Dadurch würde sich die Anzahl der Möglichkeiten nur grob um den Faktor 10^{24} erhöhen.

Zweitens gibt es aber auch nur ca. 10^{77} Private Keys, und je nach Adresstyp auch nur maximal so viele Adressen. Dazu kommt, dass man ausgehend von jedem Satz von 24 Wörtern auch nahezu beliebig viele Private Keys ableiten kann.

Es würde also schon vollkommen reichen, wenn man einfach nur 24 Wörter ohne Passphrase durchprobiert. Auch damit wird man irgendwann auf dieselben Private Keys stoßen, die jemand anders mit anderen 24 Wörtern plus Passphrase erzeugt hat.

Drittens würde sich kein Hacker die Mühe machen, 24 Wörter zu brute-forcen. Es ginge viel schneller, entweder direkt Private Keys durchzuprobieren, oder besser noch zu einem bekannten Public Key den Private Key zu ermitteln. Für letzteres bräuchte man „nur“ noch in der Größenordnung von 10^{38} Versuchen.

Zusätzlich ist die Ableitung von Private Keys aus vorgegebenen 24 Wörtern auch noch sehr aufwendig (absichtlich, genau aus diesem Grund). Wenn man Wörter durchprobiert, muss man aber die Private Keys auch noch jedes Mal ableiten.

Eine zusätzliche „2FA“ oder „Verschlüsselung“, wie du es dir wünschst, würde also nur Sinn machen, wenn man wesentlich mehr Private Keys zur Verfügung hätte. Wären aber die Private Keys länger, würde man für Standard Mnemonics einfach mehr als 12 oder 24 Wörter verwenden.

Generell zum Thema:

→ Was ist ein "Derivation Path" und wie funktionieren HD Wallets?

→ Brute Forcing die 24 Seed Wörter?

Das Problem ist wie so oft bei diesem Thema, dass man sich die winzigen Wahrscheinlichkeiten nicht vorstellen kann.

Oben hatte @ZPE ja schon das Beispiel mit der Anzahl aller Atome im Universum angeführt.

Nehmen wir vereinfacht und wahrscheinlich grob richtig mal an, es gäbe im Universum ca. 10^{77} Atome, also genauso viele wie die Anzahl möglicher 24-Wort-Mnemonics. Und jedem Menschen gehören ein paar solcher Atome (Mnemonics), d.h ca. 10^{11} Atome hätten ein Besitzer. Zur besseren Vorstellung: Ein Milliionstel eines nicht untypischen Sandkorns enthält grob 10^{11} Atome.

Deine Frau oder dein Hacking Programm wählt also bei jedem Versuch ein beliebiges Atom aus dem kompletten Universum aus.

Dann gibt es erstens dieses Atom natürlich unabhängig davon, ob es jemandem gehört. Das ist genauso wenig verwunderlich, wie wenn du nach Eingabe von beliebigen Wörtern eine leere Wallet findest. Schließlich ergeben fast alle 24-Wort-Kombinationen aus der Wortliste eine gültige Wallet (nur das 24. Wort ist teilweise von den vorherigen abhängig).

Zweitens kannst du versuchen dir vorzustellen, wie unwahrscheinlich es ist, ein Atom mit Besitzer zu finden. Die Wahrscheinlichkeit ist genauso klein, wie das Verhältnis zwischen einem Millionstel Sandkorn und dem gesamten Universum (bezogen auf die Anzahl an Atomen).

Nochmal ein grosses Danke an Dich für Deine Mühe! Die weiss ich wirklich sehr zu schätzen. Ich bin mittlerweile in einem Modus, in dem ich die HWW nur noch zum Back up- Test nutze und sie dann sofort wieder lösche. Durch den, zum Einen, natürlich enormen Vorteil nur mithilfe einiger Wörter, und jedem Wallet überall sofort auf den eigenen Zugang zugreifen zu können, ist in mir, zum Anderen, diese Simplizität zum unguten Gefühl herangewachsen. Hinsichtlich einer möglichen ‚Massenadoption‘ an die ich nicht glaube, einfach und alleine, weil der Masse - wenn sie dann erwacht, und dies dann auch nur, weil ihr vorher medial der explodierende Fiat-Preis um die Ohren gehauen wird, sie mit ihrem zensierten CBDC-Kto kein BTC mehr werden kaufen dürfen. Wie dem auch sei, wird das private Halten von BTC zukünftig, sehr wahrscheinlich, immer gefährlicher werden. Was die Verwahrung eines HWW, oder eines Seeds, in welcher niedergeschriebenen Form auch immer, aus meiner Sicht, ebenfalls immer zweifelhafter werden lässt. Ich glaube, wir können uns derzeit noch nicht vorstellen, welche Zeiten, zum Einen aus regulatorischen Hürden, medialem Bashing gegen Bitcoiner, und eben kriminellen Energien auf uns zukommen können. Daraus resultiert für mich, als technischen Laien, klar der Gedanke, dass der derzeitige Sicherheitsstandard zur persönlichen Verwahrung weiter wachsen wird. Und eben nicht nur was die HW angeht, sondern auch den nativen Zugriff auf die BC. Ich denke, wir kommen jetzt in die 2. grosse Phase. Die wird, für mich, nicht mehr daraus bestehen mit Normies über BTC zu diskutieren, sondern mich mit dem Thema nicht mehr in Verbindung bringen zu lassen. Und alles nur im Kopf zu verwahren. Deshalb diese Fragen meinerseits. VG

Es ergibt nicht wirklich Sinn, einen 256 Bit Schlüssel nochmal in einen anderen 256 Bit Schlüssel zu verschlüsseln.

Am Ende müssten eben andere „Wörter“ erraten werden, das Ergebnis wäre aber das selbe.

Es ist quasi Lotto mit 1 aus 49, dann eben 51 aus 99.

Selbe Schwierigkeit, sieht nur für den Menschen schwerer aus. So eine gefühlte statt echte Sicherheit macht Dinge nur komplizierter.

Denkst du wirklich die Zukunft für BTC ist so Dystopisch?

Ich denke es wird eher Massentauglich, gerade durch den ETF.

Die Eigenverwahrung wird mit Sicherheit weniger werden, da viele Leute entweder den ETF kaufen oder es noch deutlich mehr Custodial Lösungen geben wird, für den Otto Normal Verbraucher der halt bislang eh nur Aktien kauft und von Bitcoin profitieren will, ohne sich zu tief in die Materie zu denken.

Aber von Kaufverboten sind wir glaub ich derzeit Meilenweit entfernt. Selbst wenn die CBDCs kommen, es wird noch eine ganze weile dauern, bis es dann nur noch CBDC gibt und dann bleiben immer noch P2P Möglichkeiten.

Dystopisch ist eine Interpretation. Ich bewerte die mögliche Zukunft weder positiv, noch negativ. Ich versuche lediglich mithilfe massenpsychologischer Verhaltensmuster, der Historie und finanzdominierenden Strukturen mögliche Tendenzen der gesellschaftlichen Zukunft zu antizipieren. Und dann die für mich daraus resultierenden, möglichst besten Alternativen abzuleiten. Wenngleich es keine ‚Wahrheit‘ gibt, ist die individuelle Wahrnehmung dennoch maßgebend für das eigene Leben. Wenn die Zukunft nicht meiner Einordnung entsprechen sollte, bin ich der Erste, der sich darüber freut. Ich bin also, emotional, ganz auf Deiner Seite. Praktisch und aktiv sorge ich aber vor.

Falls du deine Mnemonic Recovery Wörter nur im Kopf haben solltest, ist das früher oder später ein ziemlich sicheres Rezept für Verlust. Da kann ich nur vor warnen, aus eigener Erfahrung!

Eine Brainwallet ist, je nach Definition, etwas Anderes. Da hat man früher Dinge, die man glaubte sich leichter merken zu können, durch SHA-256 gezogen und das Ergebnis dann als Private Key verwendet. Das war dann bei nicht so wenigen Leuten ein ziemlicher Fail, weil die Dinge dann doch nicht soo geheim waren, wie die Helden es früher dachten.

KI kann da nichts schneller. Aber das ist im Moment halt für alle die magische Blackbox die alles kann weil man nicht versteht was das eigentlich ist.

Die 12 oder 24 Wörter sind eigentlich eine Bitfolge die dann zusammen eine grosse Zahl ergeben. Zum Vergleich, wenn du jetzt einen Username + Passwort + 2FA Secret hast, dann ist das effektiv für den Computer auch einfach eine Zahl. Diese wird aber sehr sehr viel kleiner sein als die 12 oder 24 Wörter und wäre deshalb einfacher zu erraten.

Als Beispiel:

agent sausage company practice amount outside pony brush chunk skate ozone fix garment dragon hawk gold afford hybrid gap merge clever reduce bridge electric

Daraus wird:

c563b177504f77e9c39c8490d29dcd07d6893fa38df6f8deff1832fecdf570129c4f5db8245dc0115df4607008e9b6366d523bbfb92a48559834e9fd89011ac3

Wir können uns die Wörter einfacher merken und fehlerlos auf ein Blatt Papier zu bringen. Aber es ist eigentlich nur eine Zufallszahl die absurd gross ist.

Schau dir mal die Zahl an und überleg dir was jetzt passieren würde wenn du zum Beispiel jede Sekunde 1 Million Wallets durchprobieren könntest. Das ist jetzt zwar Hexadecimal, aber so plus/minus sind das die letzten fünf Stellen die du da durchprobieren kannst. Schau wie viele da vor den fünf Stellen sind.

Fakt ist das Bitcoin eh nicht die Kapazität hat das jeder Bitcoin mit einem HW besitzen kann. Das ist im Moment interessant, aber für die globale Adoption eigentlich komplett irrelevant. Es gibt aber diverse Technologien die auf Bitcoin aufsetzen welche es ermöglicht sicherere Konstrukte zu bauen als eine Zentralisierte Bank. Ein Beispiel für so etwas sind die sogenannten Fedimints, welche quasi eine verteilte automatisierte Bank darstellen, wo jeweils M Guardians je einen Schlüssel haben, aber N müssen signieren um eine Aktion auszuführen. Da verteilt sich schon mal das Risiko auf mehrere Leute oder Institutionen und es hat eine gewisse Redundanz. Und als Benutzer hast du dafür höhere Privatsphäre und wenn man das Wallet verliert kann man das sogar wiederherstellen lassen etc.

Also es gibt da schon Ansätze wie Bitcoin global von Normies genutzt werden kann. Aber das ist halt alles noch sehr neu und erst am entstehen. Wenn wir heute direkt etwas mit Bitcoin Adressen und LN Nodes herumhantieren dann bewegst du dich etwa auf der Ebene was beim Internet heute die Netzwerk Techniker bei nem ISP machen. Betreibt ja auch nicht jeder heute seinen eigenen Internet Knoten, das würde ja auch nicht skalieren.

Ein klein wenig anders wird in deinem Beispiel ein Schuh daraus:

Initial ist die Entropie, hier 256 Bit, die eine Wallet auf geeignete (kryptografisch sichere und zufällige) Art und Weise „würfelt“

04f7f4ba54b0813b29f8e928b9427a2c05fe841a7322046e017d45b2a96806f2

und diese wird in die Mnemonic Recovery Wörter

agent sausage company practice amount outside pony brush chunk skate ozone fix garment dragon hawk gold afford hybrid gap merge clever reduce bridge electric

kodiert (partielle SHA-256 Prüfsumme im letzten Wort enthalten), die dann nach BIP39-Vorschriften durch eine 2048fache PBKDF2 (SHA-512) Mühle genudelt werden, um daraus den BIP39-Seed

c563b177504f77e9c39c8490d29dcd07d6893fa38df6f8deff1832fecdf570129c4f5db8245dc0115df4607008e9b6366d523bbfb92a48559834e9fd89011ac3 (512 Bits)

zu erhalten, aus dem der BIP32 Root Key

xprv9s21ZrQH143K4aXqwKPRhqYXriKhHYYfs2SkqHmNvy4ko7sdNqwfnk6fTt1iYtp9urorSAndBdfwb4Jkh8m3Z7Qs8rhg6MgPTJFgxcmjLvR

für Bitcoin abgeleitet wird. Danach folgen noch die … Extended Keys nach dem Ableitungspfad.

Aber worauf ich eigentlich hinaus möchte: die Mnemonic Recovery Wörter repräsentieren ein möglichst zufälliges Geheimnis (meist 128 oder 256 Bits), aus dem alles Weitere abgeleitet wird.

Wir haben nicht genug Energie oder Geld auf diesem Planeten um allein gut zufällige 128 Bits (Initial-Entropie einer BIP39 Wallet) per Brute force zu knacken…

Danke Allen für die Inputs.