Man sollte auch beachten dass die Exit Nodes im Tor Netzwerk unverschlüsselten Traffic mitlesen können.

Zum Verständnis:

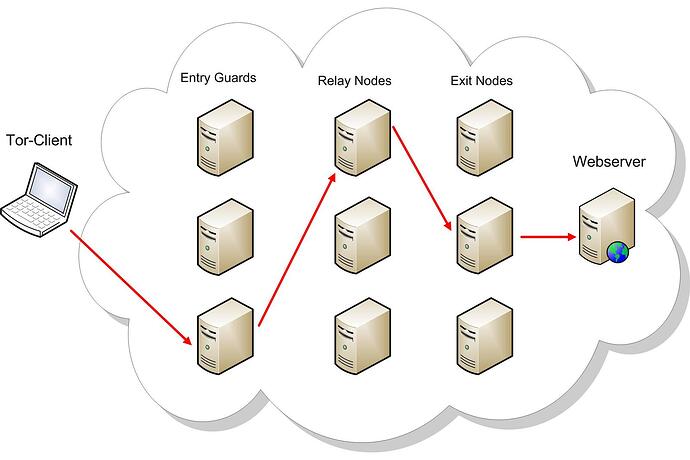

Bei der Nutzung von Tor wird die Verbindung über mehrere Tor Server geleitet. Der letzte Knoten im Netz wird als Exit-Node bezeichnet. Wenn man beispielsweise eine Webseite ohne HTTPs Verschlüsselung aufruft kann der Exit-Node den Traffic mitlesen. In solchen Fällen sollte ein solcher unverschlüsselter Traffic keine sensiblen und persönlichen Informationen enthalten.

Es ist auch allgemein bekannt das Tor Server nicht nur von freiwilligen betrieben werden die das System unterstützen sondern auch von Nachrichtendiensten. Es gab immer wieder Fälle wo plötzlich tausende von neuen Tor Servern auftauchten und später wieder verschwanden. Es wird dabei versucht möglichst viele Server im Netzwerk zu stellen, damit man durch die teilweise Verfolgung der Verbindungen gewisse Angriffsvektoren fahren kann die zu Deanonymisierung der Nutzer führen können.

Tor ist sicher aber natürlich nicht perfekt und das sollte man beachten wenn man ständig sämtlichen Traffic darüber leitet.